00192186-01 - 第11页

SIPLACE N ETZWERKKONFIGURATIO N Seite 9 von 75 7&3,3 Das 7 ransmission & ontrol 3 rotocol / , nt er net - 3 rotocol hat sich heute als Stan- dard f ü r die weltweite Kommunikation durchgesetzt und wird von je…

SIPLACE NETZWERKKONFIGURATION

Seite 8 von 75

%$6(77:,67(73$,5.$%(/

Bei dieser Kabelart handelt es sich in der einfachsten Form um zwei isolierte

Adern, die miteinander verdrillt sind. In einem Kabel können mehrere Aderpaare

zusammengefaßt werden.

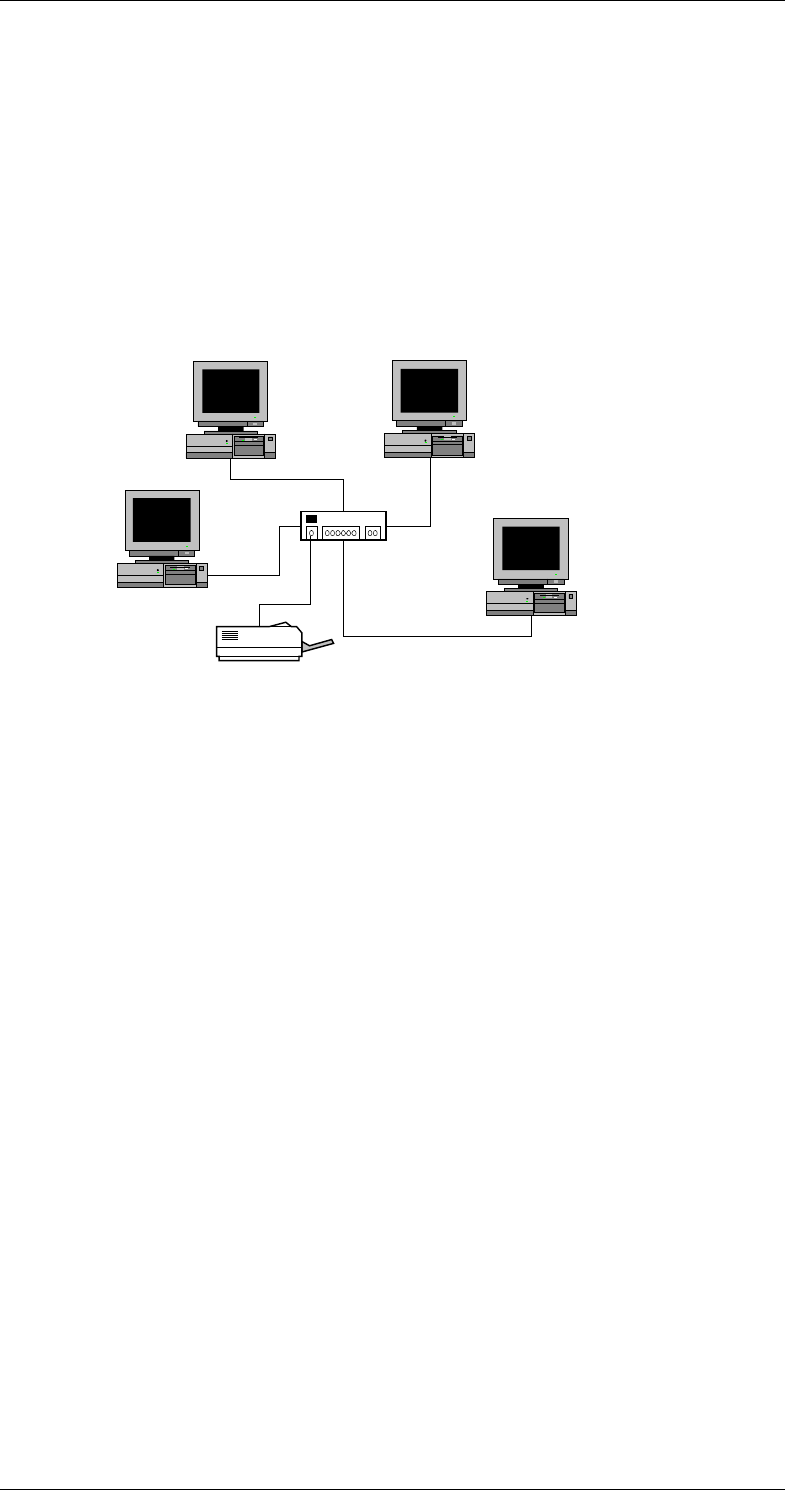

Twister-Pair Verkabelung wird heute sehr häufig eingesetzt. Es lassen sich da-

mit Stern-Topologien aufbauen, die Übertragungsraten von bis zu 100 Mbps

erreichen. Als Sternpunkte werden „Hubs“ verwendet.

Die Entfernung vom Hub bis zum Computer darf maximal 100 m bis 150 m be-

tragen. Der Mindestabstand muß 0,6 m betragen.

Hub

Abbildung 2.3: Stern Topologie

Bei den Kabeltypen wird zwischen ungeschirmten Twistet-Pair Kabel (UTP) und

geschirmten Twistet-Pair Kabel (STP) unterschieden. Bei STP Kabeln ist jedes

Aderpaar zusätzlich durch einen Mantel abgeschirmt. Das Kabel wird durch

eine weitere Ummantelung von Störungen abgeschirmt. Dadurch sind höhere

Übertragungsraten und weitere Strecken möglich. Für den Anschluß an Hub

und Netzwerkkarte werden RJ-45 Stecker verwendet.

Vorteil dieser Sternverkabelung ist, daß wenn an einem der Kabel eine Störung

auftritt, so ist nur zu diesem Gerät die Kommunikation gestört. Alle anderen

Geräte im Netz können weiter kommunizieren.

SIPLACE NETZWERKKONFIGURATION

Seite 9 von 75

7&3,3

Das 7ransmission &ontrol 3rotocol/,nternet-3rotocol hat sich heute als Stan-

dard für die weltweite Kommunikation durchgesetzt und wird von jeder gängi-

gen Rechnerplattform unterstützt. Damit die einzelnen Geräte miteinander

kommunizieren können, benötigen sie eine eindeutige IP-Adresse. Die IP-

Adressen werden von einer zentralen Stelle, dem „Network Information Center“,

beziehungsweise der „Internet Assigned Numbers Authorit“, vergeben. Dies ist

aber nur notwendig, wenn ein Rechner mit seiner IP-Adresse weltweit an-

sprechbar sein soll.

Innerhalb eines Netzwerkes darf eine IP-Adresse nur einmal vorkommen.

Das TCP/IP Protokoll ist eine auf Paketvermittlung basierende Protokollfamilie.

Überträgt ein Computer eine längere Datei, wird diese am Ursprung in kleinere

Pakete unterteilt und am Ziel wieder zusammengesetzt. Das TCP/IP Protokoll

definiert das Format dieser Pakete, die Paketlänge, den Pakettyp, sowie die

Methode, mit der Computer auf den Netzwerken Pakete empfangen und neu

übertragen. Dienste, die auf TCP/IP aufsetzen sind z.B. ftp, telnet.

,3$'5(66(1

Damit Datenpakete zwischen zwei Netzwerkgeräten oder Knoten (z.B. Com-

puter, Drucker, Router) gesendet und empfangen werden können, muß jedem

Knoten eine eindeutige IP-Adresse zugeordnet werden. Die IP-Adresse für ei-

nen Knoten ist eine logische Adresse. Sie ist 4 Byte lang und wird als vier durch

einen Punkt getrennte Dezimalzahlen angegeben.

Einen IP-Adresse sieht z.B. folgendermaßen aus:

139.10.36.149

Der physikalischen Adresse (MAC-Adresse) des Knotens wird so eine logische

Adresse zugeordnet.

+2671$0(

Um den Umgang mit IP-Adressen zu erleichtern wurde die KRVW-Datei einge-

führt. In dieser Datei können den IP-Adressen Namen zugeordnet werden. Je-

der Eintrag benötigt eine eigene Zeile, in der zuerst die IP-Adresse und dann

(durch Leerstelle oder Tabulator getrennt) der Hostname steht. Also beispiels-

weise :

139.10.12.1 Station1

Die Datei kann mit jedem ASCII-Editor bearbeitet werden.

Bei Netzkommandos kann dann anstelle der IP-Adresse mit diesem Hostnamen

gearbeitet werden.

Bei UNIX-Systemen befindet sich die Datei im Verzeichnis

/etc,

bei WINDOWS NT 4.0 im Verzeichnis

\%SYTEMROOT%\system32\driver\etc.

SIPLACE NETZWERKKONFIGURATION

Seite 10 von 75

68%1(70$6.6

Die „Subnet Mask“ dient dazu, größere Netzwerke in kleine Unternetzwerke zu

strukturieren. Dadurch wird die Netzlast reduziert, indem überflüssige

Broadcast-Rufe vermieden werden. Stationen in anderen Subnetzen können

nur über spezielle Einrichtungen, z.B. Router, erreicht werden.

Die Subnet Mask ist ebenfalls 4 Byte (also 32 Bit) lang, und unterteilt die IP-

Adresse in Netzwerk-ID und Host-ID.

„0“ Bits in der Subnet Mask geben an, daß es sich bei dem IP-Adreßbit um die

Host-ID handelt.

Die „1“ Bits geben an, daß es sich um die Netzwerk-ID handelt. Dieser Binär-

wert wird anschließend in eine Dezimaldarstellung mit Punkten als Trennzei-

chen umgewandelt.

Die Voreinstellungen für Subnet Masks der Standard IP-Adreßklassen:

,3$GUHNODVVH %LWVGHU6XEQHW0DVN 6XEQHW0DVN

Klasse A 11111111 0000000 0000000 0000000 255.0.0.0

Klasse B 11111111 1111111 0000000 0000000 255.255.0.0

Klasse C 11111111 1111111 1111111 0000000 255.255.255.0

%HLVSLHO

IP-Adresse: 139.10.13.124

Subnet Mask: 255.255.0.0

Netz-ID: 139.10.

Host-ID: 13.124

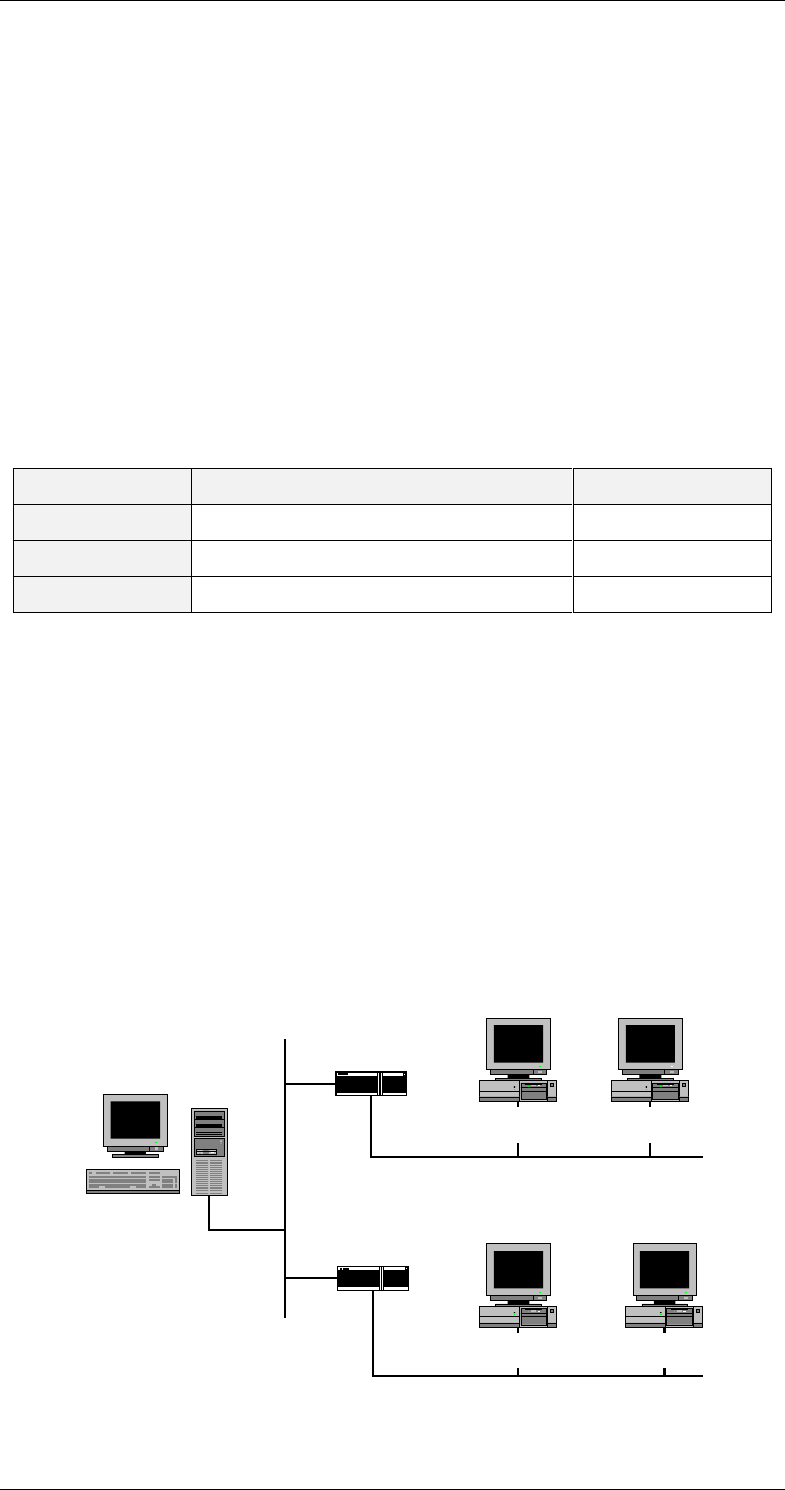

Beispiel eines „Klasse C“-Netzes.

Die Standard Klasse B Subnet Mask (255.255.0.0) wurde um 8 Bit verlängert.

Das ergibt eine Subnet Mask von 255.255.255.0, also ein „Klasse C“-Netz. Da-

durch werden die Subnetze anhand der ersten drei Byte der IP-Adresse unter-

schieden, z.B. 139.10.13.0.

Einzelne Subnetze sind über Router miteinander verbunden. Die Aufgabe von

Routern ist es, IP-Pakete in andere Subnetze weiterzuleiten.

Abbildung 3.1: Aufteilung in Subnetze

Station 1

139.10.13.123

Station 2

139.10.13.124

Station 1

139.10.14.2

Station 2

139.10.14.3

Router 1

139.10.15.12 /

139.10.13.122

Subnetz 139.10.13.0

Subnetz 139.10.14.0

Subnetz 139.10.15.0

Server 1

139.10.15.1

Router 2

139.10.15.13 /

139.10.14.1

Linie 1

Linie 2