00192186-01 - 第13页

SIPLACE N ETZWERKKONFIGURATIO N Seite 11 von 7 5 Die Netmask in diesem Beispiel ist 255.255.255.0. 0 $& $ '5( 66( Jedes Ger ä t (Knoten), das an das Netzw erk angeschlossen ist, hat eine physi- kalische Ad…

SIPLACE NETZWERKKONFIGURATION

Seite 10 von 75

68%1(70$6.6

Die „Subnet Mask“ dient dazu, größere Netzwerke in kleine Unternetzwerke zu

strukturieren. Dadurch wird die Netzlast reduziert, indem überflüssige

Broadcast-Rufe vermieden werden. Stationen in anderen Subnetzen können

nur über spezielle Einrichtungen, z.B. Router, erreicht werden.

Die Subnet Mask ist ebenfalls 4 Byte (also 32 Bit) lang, und unterteilt die IP-

Adresse in Netzwerk-ID und Host-ID.

„0“ Bits in der Subnet Mask geben an, daß es sich bei dem IP-Adreßbit um die

Host-ID handelt.

Die „1“ Bits geben an, daß es sich um die Netzwerk-ID handelt. Dieser Binär-

wert wird anschließend in eine Dezimaldarstellung mit Punkten als Trennzei-

chen umgewandelt.

Die Voreinstellungen für Subnet Masks der Standard IP-Adreßklassen:

,3$GUHNODVVH %LWVGHU6XEQHW0DVN 6XEQHW0DVN

Klasse A 11111111 0000000 0000000 0000000 255.0.0.0

Klasse B 11111111 1111111 0000000 0000000 255.255.0.0

Klasse C 11111111 1111111 1111111 0000000 255.255.255.0

%HLVSLHO

IP-Adresse: 139.10.13.124

Subnet Mask: 255.255.0.0

Netz-ID: 139.10.

Host-ID: 13.124

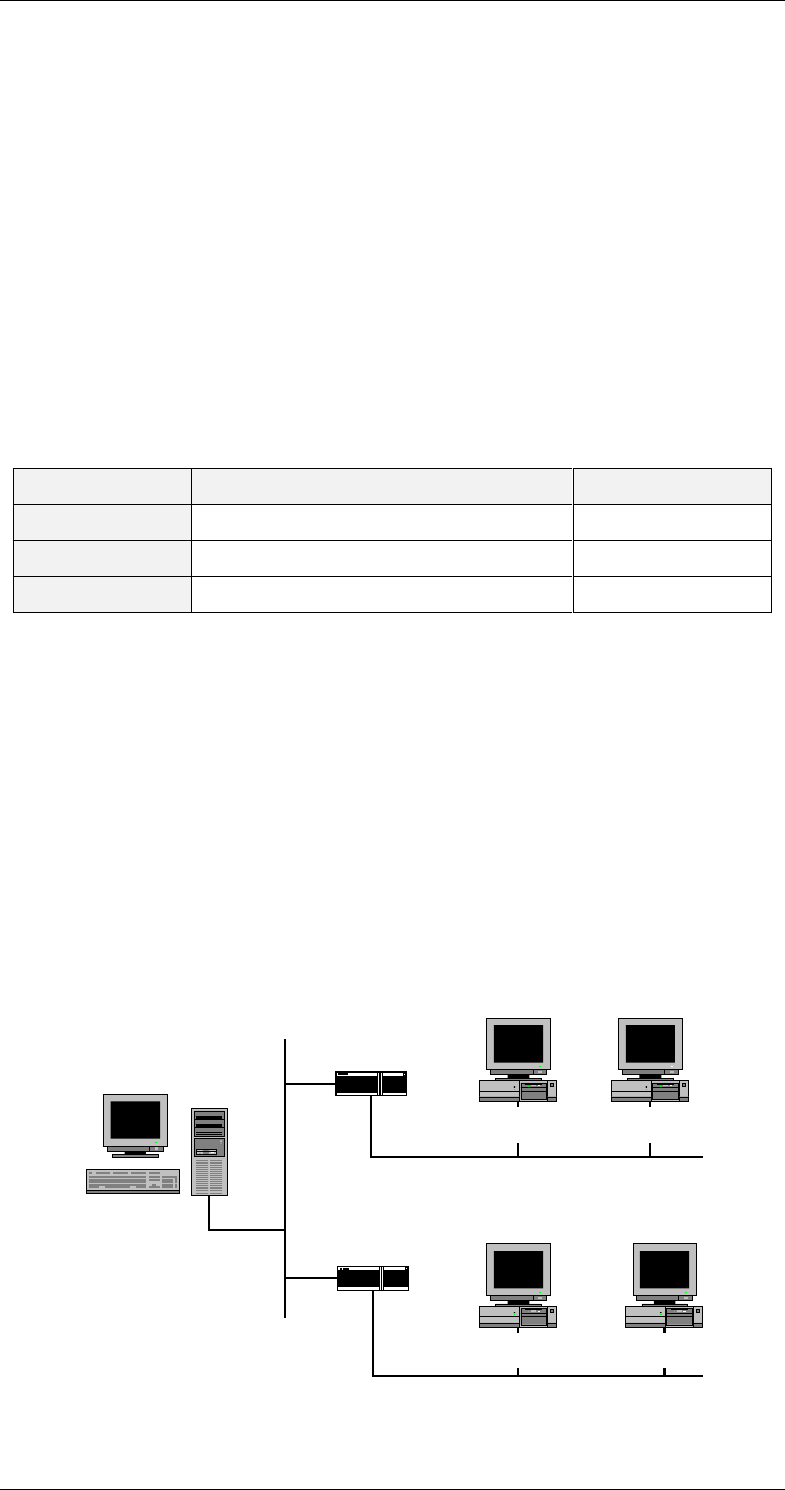

Beispiel eines „Klasse C“-Netzes.

Die Standard Klasse B Subnet Mask (255.255.0.0) wurde um 8 Bit verlängert.

Das ergibt eine Subnet Mask von 255.255.255.0, also ein „Klasse C“-Netz. Da-

durch werden die Subnetze anhand der ersten drei Byte der IP-Adresse unter-

schieden, z.B. 139.10.13.0.

Einzelne Subnetze sind über Router miteinander verbunden. Die Aufgabe von

Routern ist es, IP-Pakete in andere Subnetze weiterzuleiten.

Abbildung 3.1: Aufteilung in Subnetze

Station 1

139.10.13.123

Station 2

139.10.13.124

Station 1

139.10.14.2

Station 2

139.10.14.3

Router 1

139.10.15.12 /

139.10.13.122

Subnetz 139.10.13.0

Subnetz 139.10.14.0

Subnetz 139.10.15.0

Server 1

139.10.15.1

Router 2

139.10.15.13 /

139.10.14.1

Linie 1

Linie 2

SIPLACE NETZWERKKONFIGURATION

Seite 11 von 75

Die Netmask in diesem Beispiel ist 255.255.255.0.

0$&$'5(66(

Jedes Gerät (Knoten), das an das Netzwerk angeschlossen ist, hat eine physi-

kalische Adresse. Diese physikalischen Adressen werden auch mit 0edia

$ccess &ontroll (MAC) Adressen bezeichnet.

Die MAC-Adresse ist eine weltweit eindeutige 6 Byte (48 Bit) lange Zahl, die der

Netzwerkkarte vom Hersteller zugewiesen wird und nicht verändert werden

kann.

%HLVSLHO

Physikalische Adresse . . . : 00-60-97-69-58-8D

,3$'5(66./$66(1

Jede IP-Adresse ist in zwei Teile aufgeteilt: Der vordere Teil gibt an, in welchem

Netzwerk sich der Rechner befindet (Netz-ID), der hintere Teil, um welchen

Rechner in diesem Netz es sich handelt (Host-ID). Die IP-Adressen werden in 4

Klassen aufgeteilt: Klasse A, Klasse B, Klasse C und Klasse D (!?).

./$66($

Eine IP-Adresse der Klasse A besteht aus einem 1 Byte Netzwerkteil und 3

Byte Hostteil.

1 Byte 3 Byte

0 Netz ID Host ID

0 – 127 .x.y.z

Es können damit 127 verschiedene Netzwerk mit jeweils über 16 Millionen

Knoten aufgebaut werden.

./$66(%

Eine IP-Adresse der Klasse B besteht aus einem 2 Byte Netzwerkteil und 2

Byte Hostteil.

2 Byte 2 Byte

10 Netz ID Host ID

128.0... -191.255 .x.y

Damit können ca. 16.000 Netzwerke mit jeweils 65.500 Knoten aufgebaut wer-

den.

SIPLACE NETZWERKKONFIGURATION

Seite 12 von 75

./$66(&

Eine IP-Adresse der Klasse C besteht aus einem 3 Byte Netzwerkteil und 1

Byte Hostteil.

3 Byte 1 Byte

110 Netz ID Host ID

192.0.0... – 223.255.255 .z

Es können damit ca. 2 Millionen Netzwerke mit jeweils 254 Knoten aufgebaut

werden.

$866&+/866

½ Für die private Erstellung von lokalen IP-Netzwerken wurden drei Bereiche

ausgeschlossen, die nicht im Internet weitergeleitet werden:

10.0.0.0 - 10.255.255.255

172.16.0.0 - 172.31.255.255

192.168.0.0 - 192.168.255.255

Diese Adressen dürfen von jedermann verwendet werden, dh. daß ein System

mit solch einer IP-Adresse nicht mehr weltweit eindeutig identifizierbar ist.

½ Die Adressen x.x.x.0 und x.x.x.255 sind reserviert!

'$66,3/$&(1(7=:(5..21),*85,(5(1

In jedem SIPLACE Bestückautomaten sind zwei Rechner eingebaut, mit GEM

Option drei, die über eine LAN-Verbindung miteinander kommunizieren. Die

Rechner werden als Stationsrechner (SR), Maschinen Controller (MC) und

GEM-Rechner bezeichnet. Weiterhin ist die Bestückstation mit einem externen

Rechner, dem Linienrechner (LR) verbunden. Er übernimmt die Steuerungsauf-

gaben für die ganze Linie (mehrere Bestückautomaten).

• Der LR versorgt die angeschlossenen Stationen mit Bestückprogrammen

und übernimmt die Steuerung der ganzen Linie. Über eine zweite LAN-Karte

kann der LR an das Kunden-LAN angeschlossen werden, um so z.B. meh-

rere Linienrechner miteinander zu verbinden.

Der LR ist mit dem Betriebssystem SCO UNIX 3.0, 5.04 oder 5.05 ausgerü-

stet.

• Der MC übernimmt die eigentlichen Steuerungsaufgaben des Bestückauto-

maten. Dazu ist er mit dem Echtzeit-Betriebssystem RMOS ausgestattet.

• Der SR übernimmt im wesentlichen die Aufgabe des Anzeigens und Bedie-

nens, sowie der Aufbereitung der Bestückprogramme für den MC. Der SR

hat als Betriebssystem DOS mit WfW 3.11 oder Windows NT4.0.

• Der (optionale) GEM-Rechner kann zur Überwachung der Bestückung ge-

nutzt werden. Gekoppelt an den MC und SR, können hier alle auftretenden