00192186-01 - 第7页

SIPLACE N ETZWERKKONFIGURATIO N Seite 5 von 75 ' (),1,7,21 1 (7=:(5. Sobald zwei Rechner per Kabel miteinander verbunden sind und Daten austau- schen können, kann m an schon v on einem Computer- Netzw erk sprec…

SIPLACE NETZWERKKONFIGURATION

Seite 4 von 75

Abbildung 5.3: CAX-Install Programm.............................................................52

Abbildung 5.4: Datenmanager des Linienrechners..........................................54

Abbildung 6.1: Firmennetzwerk.......................................................................56

Abbildung 6.2: Windows NT Netzwerkprotokolle .............................................58

Abbildung 6.3: Windows NT Netzwerk Einstellungen ......................................59

Abbildung 7.1: Remote Drucksystem...............................................................60

Abbildung 7.2: Netzwerkdrucker......................................................................65

Abbildung 7.3: Windows NT Druck Server.......................................................70

SIPLACE NETZWERKKONFIGURATION

Seite 5 von 75

'(),1,7,211(7=:(5.

Sobald zwei Rechner per Kabel miteinander verbunden sind und Daten austau-

schen können, kann man schon von einem Computer-Netzwerk sprechen.

Abbildung 1.1: Zwei verbundene Rechner = kleines Netzwerk

Im PC-Bereich existieren heute zwei Grundkonzepte einer Vernetzung. Das

„Peer to Peer“- und das „Client-Server“-Konzept. Diese Grundkonzepte schlie-

ßen sich nicht gegenseitig aus, sondern lassen sich miteinander kombinieren.

Dadurch können sehr komplexe und heterogene Netzwerk-Topologien aufge-

baut werden.

Ä3((5723((5³

In einem „Peer to Peer“-Netzwerk sind alle Computer zu einer Arbeitsgruppe

zusammengefaßt. Ressourcen können gemeinsam genutzt werden und jeder

Benutzer ist lokal für die Freigabe und Sicherheit selbst verantwortlich.Jeder

Rechner kann Ressourcen zur Verfügung stellen und auf freigegeben Ressour-

cen anderer Rechner zugreifen.

Der Hauptnachteil dieser Organisation ist, daß es keine zentrale Benutzer- und

Ressourcenverwaltung gibt. Ab einer bestimmten Anzahl von Rechnern steigt

damit der Verwaltungsaufwand stark an.

Der Aufbau eines „Peer to Peer“-Netzwerkes eignet sich daher nur für kleine

Netzwerke, die keine großen Sicherheitsanforderungen haben.

Die Vernetzung der UNIX-Linienrechner untereinander oder die Rechner (MC,

SR) im SIPLACE-LAN sind solche „Peer to Peer“-Netzwerke.

Ä&/,(176(59(5³

Bei der „Client-Server“-Konzeption findet eine Aufgabenteilung statt. Ein oder

mehrere Rechner stellen als Server zentrale Ressourcen und Dienstleistungen

zu Verfügung. Alle anderen Rechner können als Clients auf diese zugreifen. Die

Benutzerverwaltung und die Freigabe von Ressourcen wird zentral von einem

Server aus durchgeführt.

SIPLACE NETZWERKKONFIGURATION

Seite 6 von 75

Token-Ring

7232/2*,(1

Es wird zwischen der Verkabelung, der „physikalischer Topologie“, und dem

Protokoll, der „logischen Topologie“, unterschieden.

35272.2//(

(7+(51(7&60$&'

Ethernet ist die für schwach ausgelastete Netze am häufigsten auftretende und

preiswerteste Form eines Protokolls.

&60$&' heißt "Carrier Sense Multiple Access/Collision Detection" und ent-

spricht einem Bus. Alle Teilnehmer sind gleichberechtigt. Es gibt keine steuern-

de Einheit. Wenn der Bus leer (still) ist, darf gesendet werden. Zunächst werden

vom Sender so genannte "Ethernet Frames" gesendet, die die Ziel-MAC-

Adresse des Rechners, mit dem man kommunizieren will, enthalten. Der Ziel-

Rechner empfängt das Paket, der Datenaustausch kann anschließend stattfin-

den. Senden zwei Sender gleichzeitig, wird das "Ethernet Frame" zerstört und

kommt überlagert an den Sender zurück. Dieser erkennt, daß ein Problem auf-

getreten ist und sendet, nach einer zufällig bestimmten Zeitperiode, erneut das

"Ethernet Frame". Bei hoher Netzauslastung kommt es zu vielen Kollisionen,

die wiederum zu niedrigen Übertragungsraten führen.

:(,7(5(/2*,6&+(7232/2*,(1

Als weitere Topologien wären 7RNHQ5LQJ, )'', und $70 zu nennen. Da die-

se Netzwerkarten im SIPLACE Umfeld nicht verwendet werden, soll hier nur

kurz, bzw. garnicht, darauf eingegangen werden.

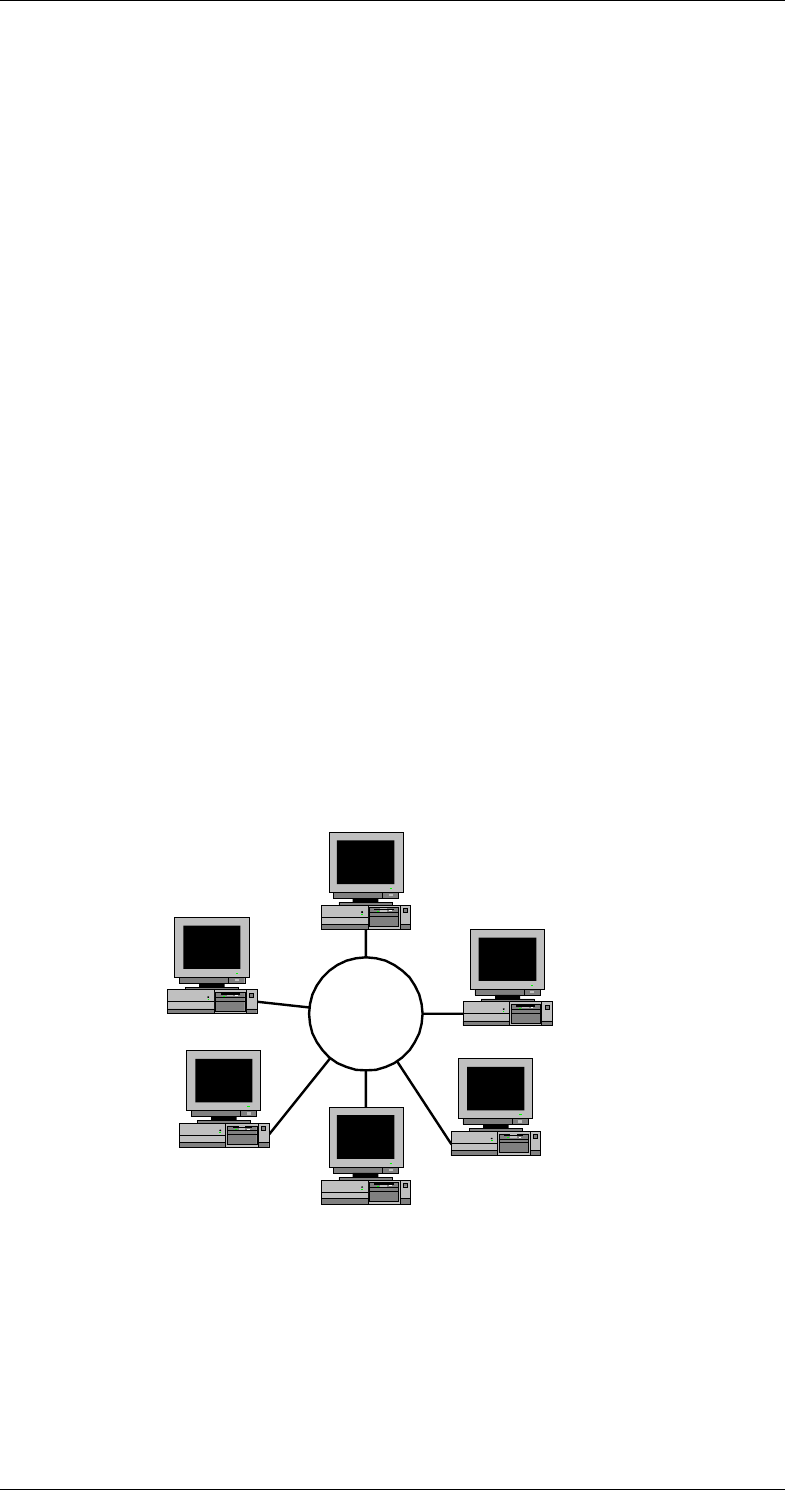

Abbildung 2.1: Ring Topologie

7RNHQ5LQJ entspricht einem „Ring/Kreis“. Im Netzwerk läuft ein „Token“ rund,

daß die Erlaubnis zum Senden beinhaltet. Ein Sender nimmt das Token vom

Netz und sendet seine Daten. Nach vorgeschriebener Zeit wird das Token wei-

tergegeben. Token Rings eignen sich besonders für Netze mit hoher Ausla-

stung.